Erfolgreiche Angriffe auf die Supply-Chain haben in jüngster Zeit immer mehr zugenommen. Auch vor Ransomware-Angriffen sind die IT-Dienstleister nicht gefeit und durch deren Zugang zu den Kundenumgebungen sind auch deren Kunden direkt betroffen. Fehlen dann intakte oder aktuelle Back-ups, kann die Fortführung des Geschäftsbetriebs erheblich erschwert werden. Bei Angriffen mit Ransomware kann der Erwerb des Entschlüsselungsschlüssels bei den Angreifern als Ausweg erscheinen. Doch selbst mit den Schlüsseln kann je nach Umfang der Daten und Komplexität die Wiederherstellung mehrere Wochen in Anspruch nehmen. Die potenziellen Folgen sind Betriebsunterbrechungen, Umsatzeinbussen und Reputationsschäden.

Die Grundpfeiler

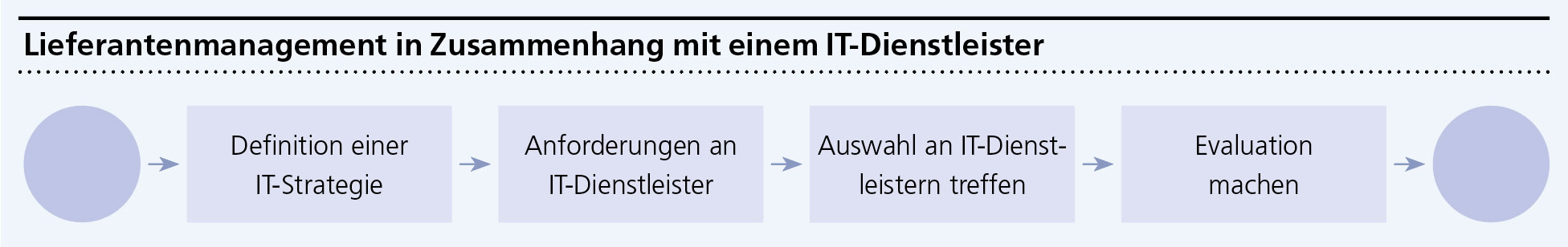

Der erste Schritt zur Risikominimierung ist die Erarbeitung einer IT-Strategie für das Unternehmen. Diese Strategie definiert wichtige Eckpunkte der IT-Umgebung und legt fest, wie IT-Prozesse die Unternehmensziele unterstützen sollen. Anschliessend sollte eine systematische Auseinandersetzung mit potenziellen Dienstleistern und deren Anforderungen erfolgen.

Evaluation des Dienstleisters

Herausforderungen ergeben sich oft bereits im initialen Schritt der Evaluation des IT-Dienstleisters. Die erste Frage, die zu beantworten ist, ist die Frage, welche Services man in Bezug auf die Sicherheit benötigt. Eine strukturierte Evaluation beinhaltet die Erstellung eines Anforderungskatalogs an die IT-Infrastruktur und den jeweiligen Dienstleister. Es ist ratsam, diese Anforderungen eng mit den Haupttätigkeiten des Unternehmens abzustimmen, um sicherzustellen, dass nur das wirklich Notwendige verlangt wird. Beispiele für spezifische Anforderungen sind:

- Wie viel Datenverlust ist für das Unternehmen tragbar?

- Wie schlimm ist eine Offenlegung von Daten? (Bei einer Erpressung von Hackern)

- Muss auf die Daten von unterwegs her zugegriffen werden?

- Gibt es spezielle Geräte, die eine spezifische Systemleistung für Programme benötigen? (CAD-Programme)

- Muss der Zugang zum Internet immer gewährleistet sein? (Bei Nutzung von Clouddienstleistungen)

Vertragliche Komponenten

Die zuvor definierten Anforderungen sollten explizit in den Vertrag mit dem IT-Dienstleister aufgenommen werden. Eine Hilfe bei der Bewertung von IT-Dienstleistern sind Zertifizierungen. Ein weltweit anerkannter Standard ist die ISO/IEC 27001:2022. Diese Zertifizierung bestätigt nicht, dass alle Massnahmen implementiert sind, sondern dass ein Informationssicherheitsmanagementsystem (ISMS) im Unternehmen etabliert ist und kontinuierlich gepflegt wird. Das Unternehmen kann dabei selbst entscheiden, wie es mit erkannten Risiken umgeht und welche Massnahmen es umsetzt. Die Zertifizierung zeugt davon, dass sich das Unternehmen mit Informationssicherheit intensiv auseinandergesetzt hat. Ein weiterer entscheidender Punkt ist es, ein Auditrecht seitens Kunden einzuräumen, wobei sich vor allem grössere Anbieter häufig einmal im Jahr von externen Auditunternehmen prüfen lassen. Hier gilt aber auch, sicherzustellen, dass der Kunde den Bericht einsehen darf.

Auch bei solchen Berichten gilt es, genau hinzuschauen: Was wurde genau auditiert, welche Bereiche wurden ausgeklammert und welche Schwerpunkte hatte das Audit. Ein Laie ist mit der Interpretation eines Auditberichts oft überfordert. Hier kann ein unabhängiger Spezialist helfen, die Resultate zu beurteilen. Ein Standard für solche Audits kann der IKT-Minimalstandard des Bundes sein, welcher kostenlos bezogen werden kann und einen Überblick über grundlegende Massnahmen bietet.

Weiterhin sind Service Level Agreements (SLAs) zu vereinbaren, die die Erwartungen an Verfügbarkeit und Leistung klar definieren. Ebenso wichtig sind die Konsequenzen bei Nichteinhaltung der SLAs, beispielsweise eine Reduktion der monatlichen Kosten. Dabei sollte sich das Unternehmen bewusst machen, wie lange ein Unterbruch oder Teilunterbruch des Geschäftsbetriebs verkraftet werden kann. Es ist jedoch realistisch, dass der IT-Dienstleister bei einem Ausfall meist nur einer Reduktion der monatlichen Kosten zustimmt und nicht den vollen Schaden übernimmt.

Kontinuierliche Anpassung

IT-Prozesse dienen der Unterstützung der Geschäftsprozesse und sollen die Wertschöpfung fördern. Daher ist es sinnvoll, regelmässig zu hinterfragen, ob die IT die Geschäftsprozesse effizient unterstützt oder ob Optimierungsbedarf besteht.

Genauso müssen Sicherheitsaspekte kontinuierlich überprüft werden, um sicherzustellen, dass sie dem aktuellen Risikoprofil des Unternehmens genügen. Eine solche Überprüfung sollte mindestens einmal jährlich erfolgen. Änderungsbedarf ist zu dokumentieren und mit einem Massnahmenplan zu versehen. Anschliessend wird ein Verantwortlicher bestimmt, der sich um die Umsetzung der Änderungen kümmert. Eine strukturierte Checkliste kann diese Evaluationen unterstützen und sorgt für eine systematische Vorgehensweise.

Wichtig zu beachten

Diese Aspekte sind im Kontext der IT-Strategie und der Auswahl des richtigen IT-Dienstleisters besonders zu beachten:

Verantwortlichkeiten und Zuständigkeiten

Trotz der Übergabe von IT-Aufgaben an einen externen Dienstleister verbleibt die ultimative Verantwortung beim Kunden. Ein Systemausfall beim Dienstleister ist schlussendlich auch ein Problem für das KMU. Eine klare Definition der Zuständigkeiten im Vertrag ist unerlässlich, um Missverständnisse zu vermeiden.

Back-up und Notfallplanung

Regelmässige Back-ups sind fundamental. Eine sichere Lagerung der Back-ups, idealerweise offline und verschlüsselt, reduziert das Risiko von Datenverlust. Nach der Sicherung sollte zudem überprüft werden, ob die Back-ups wiederhergestellt werden können. Da Offline-Back-ups oft nur sporadisch erstellt werden, empfiehlt sich ein weiteres, zentral oder dezentral automatisiertes Back-up. Die Wiederherstellbarkeit dieser Back-ups sollte mindestens einmal jährlich getestet werden. Zudem ist es wichtig, eine klare Notfallplanung zu haben: Was passiert, wenn der IT-Dienstleister selbst ausfällt? Wer ist der Ansprechpartner im Ernstfall und wie kann der Geschäftsbetrieb aufrechterhalten werden?

Cloud-Anbieter als Lösungsansatz

Die Cloud bietet Chancen, muss aber kritisch evaluiert werden. Wichtige Eckpunkte und Verantwortlichkeiten, insbesondere für die Absicherung der einzelnen Endpunkte (PCs) und die Datenhoheit, sind vertraglich festzuhalten. Es ist entscheidend, sich bewusst zu sein, welche Daten in der Cloud gespeichert werden und an welchem Standort diese Daten liegen, um Datenschutzbestimmungen einzuhalten. Für KMU können Cloud-Anwendungen eine flexible und skalierbare Lösung darstellen, sofern eine saubere Evaluation erfolgt.

Virenschutz und Endpoint Detection and Response (EDR)

Moderne Virenschutzprogramme wie Endpoint Detection and Response (EDR) haben herkömmliche Lösungen abgelöst. EDR-Systeme arbeiten auf Prozessebene, erkennen Anomalien und blockieren unerwünschte Aktionen automatisch. Es ist sinnvoll, die entsprechenden Meldungen durch den IT-Dienstleister überwachen zu lassen, damit dieser adäquat auf Angriffe reagieren kann.

Schwachstellenmanagement

Schwachstellen in Systemen sind häufig ein Einfallstor für Angriffe. Hersteller beheben diese regelmässig durch Updates. Es ist unerlässlich, dass Systeme kontinuierlich aktuell gehalten werden. Im Vertrag mit dem IT-Dienstleister muss klar definiert werden, wie und wann Updates eingespielt werden, und dies ist im Pflichtenheft zu verankern.

On-/Offboarding

Während ein Onboarding seitens IT-Dienstleistern meist reibungslos verläuft, ist das Offboarding, also der Wechsel oder die Beendigung einer Zusammenarbeit, oft komplexer und mit unvorhergesehenen Kosten verbunden. Es ist entscheidend, bereits im Vertrag Exit-Strategien zu definieren und mögliche Kosten für die Datenmigration und Systemübergabe zu vereinbaren. Dies ist wichtig für Szenarien wie eine Insolvenz des IT-Dienstleisters, einen Wechsel aus Digitalisierungsgründen oder andere strategische Neuausrichtungen. Eine unzureichende Exit-Strategie kann zu einem sogenannten «Vendor Lock-in» führen, einer unerwünschten Abhängigkeit vom aktuellen Anbieter.