So oder ähnlich lesen sich heutzutage oft News-Meldungen in den Massenmedien. Digitale Einbrüche, Datenklau, Verunstaltung von Webseiten, Würmer und anderes elektronisches Ungeziefer und Betrügereien gehören inzwischen zum IT-Alltag. Täglich werden Dutzende Sicherheitslücken entdeckt und die Angriffe sind kaum mehr zählbar. Ganz abgesehen von den Fällen, die nie öffentlich bekannt werden.

Sicherheit degradiert

Gerade bei Hackerangriffen ist die Dunkelziffer sehr hoch, weil damit oft Reputationsverlust oder gar finanzieller Schaden entsteht, auch die Gefährdung von Menschenleben ist nicht mehr ausgeschlossen. Mehr und mehr werden kritische Systeme elektronisch respektive digital kontrolliert: Prozesse wie die Verteilung von Gas, Strom und Wasser sowie die Verkehrsregelung, Finanztransaktionen usw. sind abhängig von der IT. Die IT-Administration, aber auch die Geschäftsleitung tragen immer mehr Verantwortung, Datenschutz und regulatorische Anforderungen wollen eingehalten werden. Ohne System-Administration degradiert die Sicherheit über die Zeit, denn laufend werden neue Attacken bekannt, Um-Systeme ändern sich und neue Technologien kommen auf den Markt.

Sicherheit durch Simulation

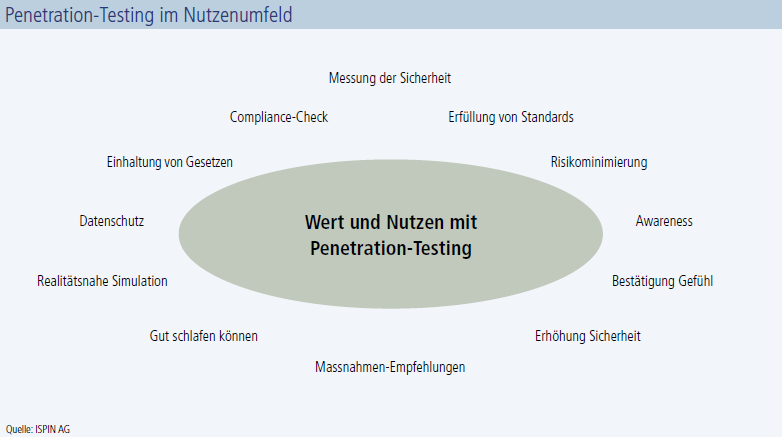

Oftmals wissen die IT-Administratoren nicht, vor was sie sich genau schützen müssen, sie befolgen einfach etwaige Installationsanleitungen oder allgemeine Hardening-Richtlinien. Dies gibt ein Gefühl der Sicherheit – es kann jedoch auch ein trügerisches sein. Um das Gefühl zu bestätigen (schlimmstenfalls zu widerlegen), lohnt es sich, zyklisch einen Penetration-Test als Stichprobe durchführen zu lassen. Diese Simulation eines Hackerangriffs zeigt oft Lücken, an die niemand gedacht hat, oder Verletzungen von internen Vorschriften durch Mitarbeitende, die ausgenutzt werden können. Penetration-Testing muss als komplementär zu Vulnerability-Management betrachtet werden. Denn mittels Penetration-Testing können Resultate des Vulnerability-Managements verifiziert und erhärtet werden.