Entwicklung

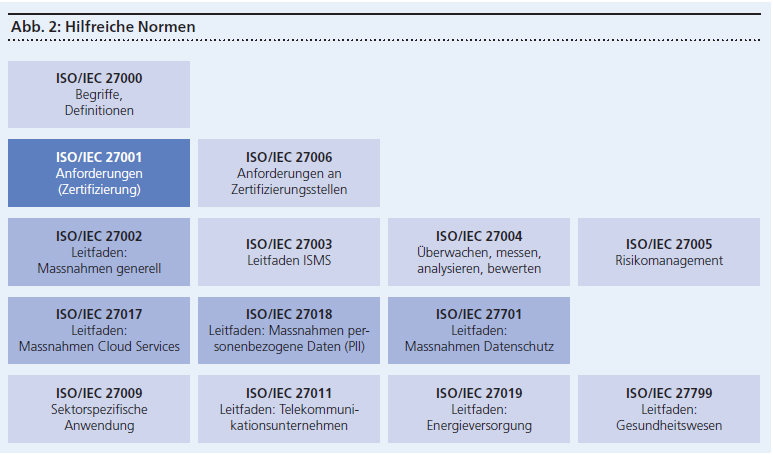

ISO/IEC 27002 ist ein Leitfaden, der praxisbezogene Hinweise enthält, welche Massnahmen sich im Rahmen der Informationssicherheit bewährt haben und wie diese umgesetzt werden können.

Normen für Managementsysteme gehen mit der Zeit und werden alle fünf Jahre auf ihre Gültigkeit hin überprüft. Nach über neun Jahren ist die überarbeitete ISO/IEC 27002:2022 im Februar endlich erschienen. Bisher hiess die Norm: Information technology – Security techniques – Code of practice for information security controls, neu nennt sie sich: Information security, cybersecurity and privacy protection – Information security controls. Damit ist klar, dass die Informationssicherheit in einem viel breiteren Kontext betrachtet wird. Die Inhalte berücksichtigen zusätzliche Cyberelemente (Cybersecurity). Gleichzeitig bekommt auch der Datenschutz einen grösseren Stellenwert (Privacy Protection).

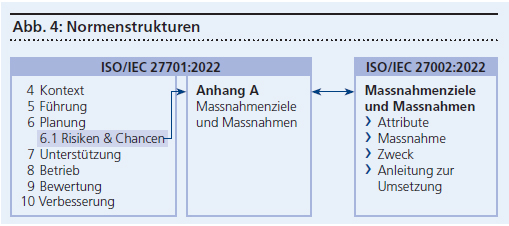

Die Norm, nach der sich Organisationen zertifizieren lassen können und die heute immer mehr von Unternehmen als Basis für eine vertrauensvolle Zusammenarbeit verlangt wird, heisst ISO/IEC 27001. Weil ein Teil dieser Norm (Anhang A) die Massnahmen aus ISO/IEC 27002 enthält, sind Anpassungen notwendig. Für solche Fälle gibt es die Möglichkeit, anstelle einer neuen Version eine Aktualisierung (Amendment) herauszugeben. Man will an einer Norm nicht mehr als zwei solche Aktualisierungen vornehmen.

Bei der aktuellen Version wurden bereits zwei Ergänzungen vorgenommen, deshalb erscheint eine neue Version, auch wenn sich die Änderungen primär auf den Anhang A beschränken werden. Die Publikation der Norm sollte, so ist es aktuell geplant, im Oktober 2022 erfolgen. Bereits zertifizierte Organisationen haben, nach aktuellem Stand, zwei Jahre Zeit für die Umstellung. Es empfiehlt sich also jetzt schon, mit ISO/IEC 27002 auf die neue ISO/IEC 27001 vorzubereiten.

Die wichtigsten Vorteile der neuen Version für zertifizierte Unternehmen:

- berücksichtigt neue Szenarien und Risiken;

- hilft, andere Sicherheitsperspektiven zu verstehen;

- umfasst Aspekte der Cybersicherheit und des Datenschutzes;

- enthält neue Controls (Massnahmen), um sicherzustellen, dass neue Szenarien und Risiken nicht übersehen werden.

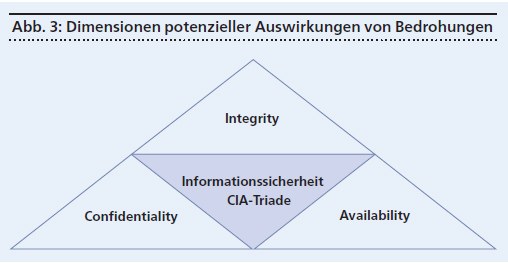

Im Zusammenhang mit der Informationssicherheit bewertet man Bedrohungen und Schwachstellen auf der Grundlage ihrer potenziellen Auswirkungen in den drei Dimensionen: Vertraulichkeit, Integrität und Verfügbarkeit der Vermögenswerte eines Unternehmens. Auf der Grundlage dieser Bewertung implementiert das Unternehmen eine Reihe von Massnahmen, um das Risiko zu verringern.

ISO/IEC 27001 beschreibt Anforderungen, die man erfüllen sollte, wenn man Informationssicherheit gewährleisten will. Diese Norm ist in der Struktur identisch aufgebaut wie andere, bekannte Normen sind: ISO 9001 – Qualitätsmanagement, ISO 14001 – Umweltmanagement, ISO 45001 – Arbeitsschutz etc.

Das ist kein Zufall, sondern Absicht. Mit der sogenannten High Level Structure (HLS) will man es den Anwendern einfacher machen, mehrere Normen anzuwenden. Dabei soll man nicht für jedes Bedürfnis ein isoliertes System aufbauen. Man sollte ein einziges, unternehmenseigenes System pflegen und weiterentwickeln.

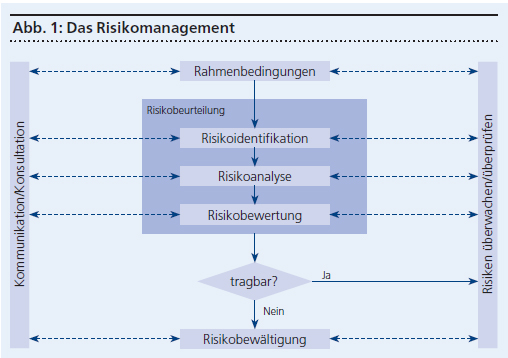

In einem Kapitel wird auf den Umgang mit Risiken und Chancen eingegangen (Kapitel 6.1). Informationssicherheitsrisiken sollten beurteilt und behandelt werden. Als Hilfestellung enthält die Norm den Anhang (A), der eine umfassende, wenn auch nicht abschliessende Liste von Massnahmenzielen und Massnahmen enthält. In den oben aufgeführten Leitfäden findet man weitere Massnahmen zu den speziellen Themen.

ISO/IEC 27002 ist ein Leitfaden und gibt auf 168 Seiten Hilfestellung bei der Umsetzung. Die Massnahmen aus dem Anhang A von ISO/IEC 27001 sind aufgeführt, der Zweck der Massnahme wird erläutert und – sehr hilfreich – es sind ausführlich Anleitungen zur Umsetzung aufgeführt.

Praxistipp: Die Korrelationstabellen können helfen, den Zugang zur neuen Struktur zu finden. Weil die Massnahmen inhaltlich teilweise zusammengeführt wurden, kann die Entsprechung im Titel trügerisch sein und die Massnahme enthält inhaltliche Änderungen oder man hat diese bisher anders verstanden, was man nun durch die verbesserte Formulierung erkennt. Man geht also besser alle Massnahmen durch und überlegt sich, ob es noch Handlungsbedarf gibt.

Auf den ersten Blick fällt die geänderte Struktur auf. Man ist bei zwei Ebenen geblieben. Anstelle von bisher 14 Kapiteln hat man sich auf 4 Kapitel mit gut verständlichen Oberbegriffen geeinigt:

- Organisatorische Massnahmen (Organizational controls), 37

- Personelle Massnahmen (People controls), 8

- Physische Massnahmen (Physical controls), 14

- Technische Massnahmen (Technological controls), 34

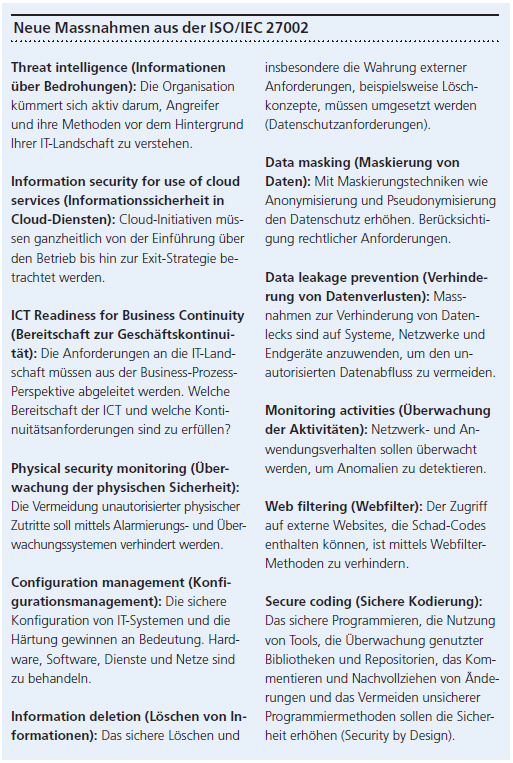

Die Anzahl der Massnahmen pro Kapitel (Anzahl in Klammern) hat sich dadurch generell erhöht. Insgesamt hat sich die Zahl der Massnahmen von 114 auf 93 reduziert. Das heisst nun aber nicht, dass die Themen reduziert wurden. 61 Massnahmen können als unverändert betrachtet werden. Diverse wurden zusammengefasst. Drei Massnahmen wurden weggelassen und elf neue eingeführt (siehe Box «Neue Massnahmen»).

Damit man den Überblick behält, ist für jede Massnahme eine Tabelle mit Ausprägungen in fünf Attributen erhalten. Dadurch ist es möglich, je nach Interesse die Massnahmen aus unterschiedlichen Sichten (Views) durch die Zusammenfassung nach beliebigen Hashtags (#) darzustellen. Im Anhang A sind dazu Beispiele aufgeführt. Eine nützliche Spielerei.

- Kategorisierung: präventiv, detektivisch, korrigierend

- Merkmale der Informationssicherheit: Vertraulichkeit, Integrität, Verfügbarkeit (CIA)

- Cybersicherheitskonzepte: Identität, Schutz, Identifizierung, Reaktion, Wiederherstellung

- Operative Fähigkeiten: Governance, Vermögensverwaltung, Informationssicherheit, Sicherheit der Humanressourcen usw.

- Sicherheitsbereiche: Schutz, Governance, Widerstandsfähigkeit

- Control type: Preventive, Detective, and Corrective

- Information security properties: Confidentiality, Integrity, and Availability

- Cybersecurity concepts: Identify, Protect, Detect, Respond, and Recover

- Operational capabilities: Governance, Asset management, Information protection, Human resource security, Physical security, System and network security, Application security, Secure configuration, Identity and access management, Threat and vulnerability management, Continuity, Supplier relationships security, Legal and compliance, Information security event management, and Information security assurance

- Security domains: Governance and ecosystem, Protection, Defense, and Resilience

Wer bereits die Version 2013 von ISO/IEC 27002 nutzt, findet im Anhang B eine Korrelationstabelle zwischen den Versionen 2013 und 2022 in beiden Richtungen.